Comandos MS-DOS de Red

1) hostname: Muestra el nombre de la computadora que estamos utilizando.

2) ipconfig: Muestra y permite renovar la configuración de todos los interfaces de red.

ipconfig/all: Muestra la configuración de las conexiones de red.

3) net: Permite administrar usuarios, carpetas compartidas, servicios, etc.

net view: muestra las computadoras conectadas a la red.

net share: muestra los recursos compartidos del equipo, para la red.

net user: muestra las cuentas de usuario existentes en el equipo.

net localgroup: muestra los grupos de usuarios existentes en el equipo.

4) ping: Comando para comprobar si una computadora está conectada a la red o no.

ping (nombre del equipo), Ejemplo : ping compu_hector

ping (numero IP del equipo), Ejemplo : ping 156.156.156.1

Traceroute es una herramienta del protocolo TCP/IP que permite seguir la ruta que siguen los paquetes de datos desde un ordenador situado en una red a otro ubicado en otra red distinta. Cada salto que da de unas redes a otras, aparece como una entrada en una lista. Dichas entradas pueden constar de una dirección IP, un nombre del dispositivo, o ambas cosas. Puede usar ICMP o UDP para enviar paquetes de prueba, y sólo ICMP para las respuestas, que le indican no sólo el salto si no también el tiempo invertido en dicho salto.

Ping es una herramienta del protocolo TCP/IP que permite verificar si hay conectividad a un equipo a través de una red. Usa el protocolo ICMP para enviar paquetes de prueba al destino y medir el tiempo que tardan en volver. En el caso de no poder alcanzar el destino, indica el por qué.

IMP es un protocolo dentro de TCP/IP usado específicamente para verificar conectividad y controlar en cierta medida lo que le sucede a un paquete de datos en el camino a su destino. Son las siglas de Internet Control Messaging Protocol

NetInfo es un kit de herramienta de diagnóstico y de red de información espectador. NetInfo una colección de 15 herramientas de red, organizado como ventanas independientes, para permitir que administradores de redes, webmasters, y proveedores de Internet para aislar los fallos, DATOS proceso de diagnóstico y aumentar la seguridad de red interna.

"Ping" (forma abreviada de Packet Internet Groper) es sin duda la herramienta de administración de redes más conocida. Es una de las herramientas más simples ya que todo lo que hace es enviar paquetes para verificar si una máquina remota está respondiendo y, por ende, si es accesible a través de la red.

La herramienta ping permite de esta manera diagnosticar la conectividad a la red mediante comandos del tipo

HERRAMIENTAS BASICAS

Diagnósticos de red en Ayuda y soporte técnico

Contiene información detallada sobre la configuración de la red y los resultados de las comprobaciones automatizadas.

Carpeta Conexiones de red

Contiene información y opciones de configuración para todas las conexiones de red del equipo. Para encontrar la carpeta Conexiones de red, haga clic en Inicio, en Panel de control y en Conexiones de red e Internet.

Comando IPConfig

Muestra los valores actuales de la configuración de la red TCP/IP, actualiza o libera las concesiones asignadas por el Protocolo de configuración dinámica de host (DHCP), y visualiza, registra o vacía los nombres del Sistema de nombres de dominio (DNS).

Comando Ping

Envía mensajes de solicitud de eco de ICMP para comprobar que la configuración de TCP/IP es correcta y que hay un host TCP/IP disponible.

HERRAMIENTAS AVANZADAS

Comando Hostname

Muestra el nombre del equipo host.

Comando Nbtstat

Muestra el estado actual de las conexiones NetBIOS sobre TCP/IP, actualiza la caché de nombres NetBIOS y muestra los nombres registrados y el Identificador de ámbito.

Comando PathPing

Muestra la ruta a un host TCP/IP y las pérdidas de paquetes en cada enrutador del camino.

Comando Route

Muestra la tabla de enrutamiento IP y agrega o elimina rutas IP.

Comando Tracert

Muestra la ruta de un host TCP/IP.

SOLUCION DE LOS PROBLEMAS

Para la mayoría de los problemas relacionados con la conectividad a Internet, comience utilizando la herramienta Diagnósticos de red para identificar el origen del problema. Para utilizar Diagnósticos de red, siga estos pasos:

Haga clic en Inicio y, después, en Ayuda y soporte técnico.

Haga clic en el vínculo Utilizar Herramientas para ver la información de su equipo y diagnosticar problemas y, a continuación, haga clic en Diagnósticos de red en la lista de la izquierda.

Cuando hace clic en Analizar su sistema, Diagnósticos de red reúne la información de configuración y lleva a cabo procedimientos automatizados de solución de problemas en la conexión de red.

Cuando se complete el proceso, busque los elementos que están marcados en rojo como "Error", expanda esas categorías y vea los detalles adicionales acerca del resultado de la comprobación.

Puede utilizar esa información para resolver el problema o proporcionar la información a un profesional de soporte técnico de red para obtener ayuda. Si compara las pruebas que fallaron con la documentación de la sección Solución de problemas manual, posteriormente en este artículo, puede ser capaz de determinar la fuente del problema. Para interpretar los resultados para TCP/IP, expanda la sección Adaptadores de red de los resultados y, a continuación, expanda la sección correspondiente al adaptador de red en el que se produjo el error durante la comprobación.

También puede iniciar directamente la interfaz de Diagnósticos de red

Bienvenido al blog de la materia: Construccion de una red LAN Impartida por: L.S.C. Maria Eugenia Acuña Reyes

miércoles, 4 de junio de 2014

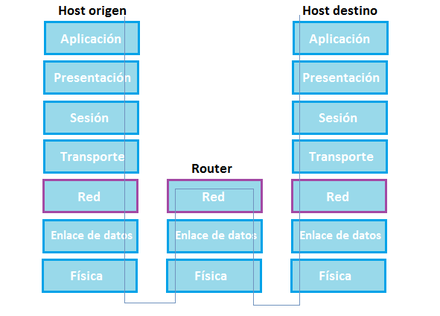

CAPAS DEL MODELO OSI

Son 7 capas dentro del modelo OSI las que se explican a continuación

1. Capa física

Es la encargada de transmitir los bits de información por la línea o medio utilizado para la transmisión. Se ocupa de las propiedades físicas y características eléctricas de los diversos componentes, de la velocidad de transmisión, si esta es unidireccional o bidireccional (simplex, duplex o flull-duplex).

También de aspectos mecánicos de las conexiones y terminales, incluyendo la interpretación de las señales eléctricas.

Como resumen de los cometidos de esta capa, podemos decir que se encarga de transformar un paquete de información binaria en una sucesión de impulsos adecuados al medio físico utilizado en la transmisión. Estos impulsos pueden ser eléctricos (transmisión por cable), electromagnéticos (transmisión Wireless) o luminosos (transmisón óptica). Cuando actúa en modo recepción el trabajo es inverso, se encarga de transformar estos impulsos en paquetes de datos binarios que serán entregados a la capa de enlace.

2. Capa de enlace

Puede decirse que esta capa traslada los mensajes hacia y desde la capa física a la capa de red. Especifica como se organizan los datos cuando se transmiten en un medio particular. Esta capa define como son los cuadros, las direcciones y las sumas de control de los paquetes Ethernet.

Además del direccionamiento local, se ocupa de la detección y control de errores ocurridos en la capa física, del control del acceso a dicha capa y de la integridad de los datos y fiabilidad de la transmisión. Para esto agrupa la información a transmitir en bloques, e incluye a cada uno una suma de control que permitirá al receptor comprobar su integridad. Los datagramas recibidos son comprobados por el receptor. Si algún datagrama se ha corrompido se envía un mensaje de control al remitente solicitando su reenvío.

La capa de enlace puede considerarse dividida en dos subcapas:

Control lógico de enlace LLC: define la forma en que los datos son transferidos sobre el medio físico, proporcionando servicio a las capas superiores.

Control de acceso al medio MAC: Esta subcapa actúa como controladora del hardware subyacente (el adaptador de red). De hecho el controlador de la tarjeta de red es denominado a veces "MAC driver", y la dirección física contenida en el hardware de la tarjeta es conocida como dirección. Su principal consiste en arbitrar la utilización del medio físico para facilitar que varios equipos puedan competir simultáneamente por la utilización de un mismo medio de transporte. El mecanismo CSMA/CD ("Carrier Sense Multiple Access with Collision Detection") utilizado en Ethernet es un típico ejemplo de esta subcapa.

3. Capa de Red

Esta capa se ocupa de la transmisión de los datagramas (paquetes) y de encaminar cada uno en la dirección adecuada tarea esta que puede ser complicada en redes grandes como Internet, pero no se ocupa para nada de los errores o pérdidas de paquetes. Define la estructura de direcciones y rutas de Internet. A este nivel se utilizan dos tipos de paquetes: paquetes de datos y paquetes de actualización de ruta. Como consecuencia esta capa puede considerarse subdividida en dos:

Transporte: Encargada de encapsular los datos a transmitir (de usuario). Utiliza los paquetes de datos. En esta categoría se encuentra el protocolo IP.

Conmutación: Esta parte es la encargada de intercambiar información de conectividad específica de la red. Los routers son dispositivos que trabajan en este nivel y se benefician de estos paquetes de actualización de ruta. En esta categoría se encuentra el protocolo ICMP responsable de generar mensajes cuando ocurren errores en la transmisión y de un modo especial de eco que puede comprobarse mediante ping.

Los protocolos más frecuentemente utilizados en esta capa son dos: X.25 e IP.

4. Capa de Transporte

Esta capa se ocupa de garantizar la fiabilidad del servicio, describe la calidad y naturaleza del envío de datos. Esta capa define cuando y como debe utilizarse la retransmisión para asegurar su llegada. Para ello divide el mensaje recibido de la capa de sesión en trozos (datagramas), los numera correlativamente y los entrega a la capa de red para su envío.

Durante la recepción, si la capa de Red utiliza el protocolo IP, la capa de Transporte es responsable de reordenar los paquetes recibidos fuera de secuencia. También puede funcionar en sentido inverso multiplexando una conexión de transporte entre diversas conexiones de datos. Este permite que los datos provinientes de diversas aplicaciones compartan el mismo flujo hacia la capa de red.

Un ejemplo de protocolo usado en esta capa es TCP, que con su homólogo IP de la capa de Red, configuran la suite TCP/IP utilizada en Internet, aunque existen otros como UDP, que es una capa de transporte utilizada también en Internet por algunos programas de aplicación.

5. Capa de Sesión

Es una extensión de la capa de transporte que ofrece control de diálogo y sincronización, aunque en realidad son pocas las aplicaciones que hacen uso de ella.

6. Capa de Presentación

Esta capa se ocupa de garantizar la fiabilidad del servicio, describe la calidad y naturaleza del envío de datos. Esta capa define cuando y como debe utilizarse la retransmisión para asegurar su llegada. Para ello divide el mensaje recibido de la capa de sesión en trozos (datagramas), los numera correlativamente y los entrega a la capa de red para su envío.

Durante la recepción, si la capa de Red utiliza el protocolo IP, la capa de Transporte es responsable de reordenar los paquetes recibidos fuera de secuencia. También puede funcionar en sentido inverso multiplexando una conexión de transporte entre diversas conexiones de datos. Este permite que los datos provinientes de diversas aplicaciones compartan el mismo flujo hacia la capa de red.

Esta capa se ocupa de los aspectos semánticos de la comunicación, estableciendo los arreglos necesarios para que puedan comunicar máquinas que utilicen diversa representación interna para los datos. Describe como pueden transferirse números de coma flotante entre equipos que utilizan distintos formatos matemáticos.

En teoría esta capa presenta los datos a la capa de aplicación tomando los datos recibidos y transformándolos en formatos como texto imágenes y sonido. En realidad esta capa puede estar ausente, ya que son pocas las aplicaciones que hacen uso de ella.

7. Capa de Aplicación

Esta capa describe como hacen su trabajo los programas de aplicación (navegadores, clientes de correo, terminales remotos, transferencia de ficheros etc). Esta capa implementa la operación con ficheros del sistema. Por un lado interactúan con la capa de presentación y por otro representan la interfaz con el usuario, entregándole la información y recibiendo los comandos que dirigen la comunicación.

Algunos de los protocolos utilizados por los programas de esta capa son HTTP, SMTP, POP, IMAP etc.

1. Capa física

Es la encargada de transmitir los bits de información por la línea o medio utilizado para la transmisión. Se ocupa de las propiedades físicas y características eléctricas de los diversos componentes, de la velocidad de transmisión, si esta es unidireccional o bidireccional (simplex, duplex o flull-duplex).

También de aspectos mecánicos de las conexiones y terminales, incluyendo la interpretación de las señales eléctricas.

Como resumen de los cometidos de esta capa, podemos decir que se encarga de transformar un paquete de información binaria en una sucesión de impulsos adecuados al medio físico utilizado en la transmisión. Estos impulsos pueden ser eléctricos (transmisión por cable), electromagnéticos (transmisión Wireless) o luminosos (transmisón óptica). Cuando actúa en modo recepción el trabajo es inverso, se encarga de transformar estos impulsos en paquetes de datos binarios que serán entregados a la capa de enlace.

2. Capa de enlace

Puede decirse que esta capa traslada los mensajes hacia y desde la capa física a la capa de red. Especifica como se organizan los datos cuando se transmiten en un medio particular. Esta capa define como son los cuadros, las direcciones y las sumas de control de los paquetes Ethernet.

Además del direccionamiento local, se ocupa de la detección y control de errores ocurridos en la capa física, del control del acceso a dicha capa y de la integridad de los datos y fiabilidad de la transmisión. Para esto agrupa la información a transmitir en bloques, e incluye a cada uno una suma de control que permitirá al receptor comprobar su integridad. Los datagramas recibidos son comprobados por el receptor. Si algún datagrama se ha corrompido se envía un mensaje de control al remitente solicitando su reenvío.

La capa de enlace puede considerarse dividida en dos subcapas:

Control lógico de enlace LLC: define la forma en que los datos son transferidos sobre el medio físico, proporcionando servicio a las capas superiores.

Control de acceso al medio MAC: Esta subcapa actúa como controladora del hardware subyacente (el adaptador de red). De hecho el controlador de la tarjeta de red es denominado a veces "MAC driver", y la dirección física contenida en el hardware de la tarjeta es conocida como dirección. Su principal consiste en arbitrar la utilización del medio físico para facilitar que varios equipos puedan competir simultáneamente por la utilización de un mismo medio de transporte. El mecanismo CSMA/CD ("Carrier Sense Multiple Access with Collision Detection") utilizado en Ethernet es un típico ejemplo de esta subcapa.

3. Capa de Red

Esta capa se ocupa de la transmisión de los datagramas (paquetes) y de encaminar cada uno en la dirección adecuada tarea esta que puede ser complicada en redes grandes como Internet, pero no se ocupa para nada de los errores o pérdidas de paquetes. Define la estructura de direcciones y rutas de Internet. A este nivel se utilizan dos tipos de paquetes: paquetes de datos y paquetes de actualización de ruta. Como consecuencia esta capa puede considerarse subdividida en dos:

Transporte: Encargada de encapsular los datos a transmitir (de usuario). Utiliza los paquetes de datos. En esta categoría se encuentra el protocolo IP.

Conmutación: Esta parte es la encargada de intercambiar información de conectividad específica de la red. Los routers son dispositivos que trabajan en este nivel y se benefician de estos paquetes de actualización de ruta. En esta categoría se encuentra el protocolo ICMP responsable de generar mensajes cuando ocurren errores en la transmisión y de un modo especial de eco que puede comprobarse mediante ping.

Los protocolos más frecuentemente utilizados en esta capa son dos: X.25 e IP.

4. Capa de Transporte

Esta capa se ocupa de garantizar la fiabilidad del servicio, describe la calidad y naturaleza del envío de datos. Esta capa define cuando y como debe utilizarse la retransmisión para asegurar su llegada. Para ello divide el mensaje recibido de la capa de sesión en trozos (datagramas), los numera correlativamente y los entrega a la capa de red para su envío.

Durante la recepción, si la capa de Red utiliza el protocolo IP, la capa de Transporte es responsable de reordenar los paquetes recibidos fuera de secuencia. También puede funcionar en sentido inverso multiplexando una conexión de transporte entre diversas conexiones de datos. Este permite que los datos provinientes de diversas aplicaciones compartan el mismo flujo hacia la capa de red.

Un ejemplo de protocolo usado en esta capa es TCP, que con su homólogo IP de la capa de Red, configuran la suite TCP/IP utilizada en Internet, aunque existen otros como UDP, que es una capa de transporte utilizada también en Internet por algunos programas de aplicación.

5. Capa de Sesión

Es una extensión de la capa de transporte que ofrece control de diálogo y sincronización, aunque en realidad son pocas las aplicaciones que hacen uso de ella.

6. Capa de Presentación

Esta capa se ocupa de garantizar la fiabilidad del servicio, describe la calidad y naturaleza del envío de datos. Esta capa define cuando y como debe utilizarse la retransmisión para asegurar su llegada. Para ello divide el mensaje recibido de la capa de sesión en trozos (datagramas), los numera correlativamente y los entrega a la capa de red para su envío.

Durante la recepción, si la capa de Red utiliza el protocolo IP, la capa de Transporte es responsable de reordenar los paquetes recibidos fuera de secuencia. También puede funcionar en sentido inverso multiplexando una conexión de transporte entre diversas conexiones de datos. Este permite que los datos provinientes de diversas aplicaciones compartan el mismo flujo hacia la capa de red.

Esta capa se ocupa de los aspectos semánticos de la comunicación, estableciendo los arreglos necesarios para que puedan comunicar máquinas que utilicen diversa representación interna para los datos. Describe como pueden transferirse números de coma flotante entre equipos que utilizan distintos formatos matemáticos.

En teoría esta capa presenta los datos a la capa de aplicación tomando los datos recibidos y transformándolos en formatos como texto imágenes y sonido. En realidad esta capa puede estar ausente, ya que son pocas las aplicaciones que hacen uso de ella.

7. Capa de Aplicación

Esta capa describe como hacen su trabajo los programas de aplicación (navegadores, clientes de correo, terminales remotos, transferencia de ficheros etc). Esta capa implementa la operación con ficheros del sistema. Por un lado interactúan con la capa de presentación y por otro representan la interfaz con el usuario, entregándole la información y recibiendo los comandos que dirigen la comunicación.

Algunos de los protocolos utilizados por los programas de esta capa son HTTP, SMTP, POP, IMAP etc.

MODELO OSI

El Modelo OSI divide en 7 capas el proceso de transmisión de la información entre equipo informáticos, donde cada capa se encarga de ejecutar una determinada parte del proceso global.

El modelo OSI abarca una serie de eventos importantes:

CAPAS

Las dos únicas capas del modelo con las que de hecho, interactúa el usuario son la primera capa, la capa Física, y la ultima capa, la capa de Aplicación,

La capa física abarca los aspectos físicos de la red (es decir, los cables, hubs y el resto de dispositivos que conforman el entorno físico de la red). Seguramente ya habrá interactuado mas de una vez con la capa Física, por ejemplo al ajustar un cable mal conectado.

La capa de aplicación proporciona la interfaz que utiliza el usuario en su computadora para enviar mensajes de correo electrónico 0 ubicar un archive en la red.

El modelo OSI abarca una serie de eventos importantes:

- -el modo en q los datos se traducen a un formato apropiado para la arquitectura de red q se esta utilizando

- - El modo en q las computadoras u otro tipo de dispositivo de la red se comunican. Cuando se envíen datos tiene q existir algún tipo de mecanismo q proporcione un canal de comunicación entre el remitente y el destinatario.

- - El modo en q los datos se transmiten entre los distintos dispositivos y la forma en q se resuelve la secuenciación y comprobación de errores

- - El modo en q el direccionamiento lógico de los paquetes pasa a convertirse en el direccionamiento físico q proporciona la red

CAPAS

Las dos únicas capas del modelo con las que de hecho, interactúa el usuario son la primera capa, la capa Física, y la ultima capa, la capa de Aplicación,

La capa física abarca los aspectos físicos de la red (es decir, los cables, hubs y el resto de dispositivos que conforman el entorno físico de la red). Seguramente ya habrá interactuado mas de una vez con la capa Física, por ejemplo al ajustar un cable mal conectado.

La capa de aplicación proporciona la interfaz que utiliza el usuario en su computadora para enviar mensajes de correo electrónico 0 ubicar un archive en la red.

ARQUITECTURA DE RED

La arquitectura de redes el medio más efectivo en cuanto a costos para desarrollar e implementar un conjunto coordinado de productos que se puedan interconectar. La arquitectura es el “plan” con el que se conectan los protocolos y otros programas de software. Estos son benéfico tanto para los usuarios de la red como para los proveedores de hardware y software.

Ethernet

Ethernet esta principalmente orientado para automatización de oficinas, procesamiento de datos distribuido, y acceso de terminal que requieran de una conexión económica a un medio de comunicación local transportando tráfico a altas velocidades.

Arcnet

La Red de computación de recursos conectadas (ARCNET, AttachedResource Computing Network) es un sistema de red banda base, con paso de testigo (token) que ofrece topologías flexibles en estrella y bus a un precio bajo.

Token Ring

es una arquitectura de red desarrollada por IBM en los años 1970 con topología física en anillo y técnica de acceso de paso de testigo, usando un frame de 3 bytes llamado token que viaja alrededor del anillo. Token Ring se recoge en el estándar IEEE 802.5. En desuso por la popularización de Ethernet; actualmente no es empleada en diseños de redes.

martes, 4 de marzo de 2014

PUERTOS INALAMBRICOS

Los equipos no tienen por qué ser por red cableada . También pueden ser por puertos para dispositivos inalámbricos .

El puerto Wifi

Sirve para comunicar equipos en redes de datos .se conecta una antena que sirve de receptora de la red. La conexion es coaxial y existen una gran variedad de conectores y puertos con muy pocas variaciones fisicas.Los equipos portatiles tiene ya este puerto y cada vez que quieres conectartelo debes activarlo mediante un boton exacto. La velocidad va desde hasta 11 Mbps ,54 Mbps y 300 Mbps

El puerto Bluetooth

Este puerto tiene el mismo uso que el wifi. Hay trajetas wifi que llevan bluetooh,pero no hay un conector especifico .En los ordenadores de sobremesa se conecta atraves de la conexion COM o USB . En los portátiles ya saben tenerlo o se conectan mediante la trajeta PCMCIA por COM o por USB . Han evolucionado mucho la velocidad y que el dispositivo Bluetooh trabaje con wifi.La especificación de Bluetooth define un canal de comunicación de máximo 720 kb/s (1 Mbps de capacidad bruta) con rango óptimo de 10m. Bluetooth a unos 700k/minuto.

El puerto infrarrojos

Sirve para mandra datos de un equipo a otro.no se uso casi debedio a el bluetooh y wifi. Pueden detenlo los equipos portatiles.El infrarojo transmite aproximadamente 4.6 mb/minuto

lunes, 3 de marzo de 2014

BRIDGES

Un puente de red o bridge es un dispositivo de interconexión de redes de ordenadores que opera en la capa 2 (nivel de enlace de datos) del modelo OSI.

Este interconecta segmentos de red (o divide una red en segmentos)

haciendo la transferencia de datos de una red hacia otra con base en la

dirección física de destino de cada paquete. El término bridge, formalmente, responde a un dispositivo que se comporta de acuerdo al estándar IEEE 802.1D. En definitiva, un bridge conecta segmentos de red formando una sola subred (permite conexión entre equipos sin necesidad de routers). Funciona a través de una tabla de direcciones MAC detectadas en cada segmento al que está conectado. Cuando detecta que un nodo de uno de los segmentos está intentando transmitir datos a un nodo del otro, el bridge copia la trama para la otra subred, teniendo la capacidad de desechar la trama

(filtrado) en caso de no tener dicha subred como destino. Para conocer

por dónde enviar cada trama que le llega (encaminamiento) incluye un

mecanismo de aprendizaje automático (autoaprendizaje) por lo que no

necesitan configuración manual.

MODEM

Módem es el dispositivo que convierte las señales digitales en analógicas

(modulación) y viceversa (demodulación), permitiendo la comunicación

entre computadoras a través de la linea telefonica o del cablemodem. Este aparato sirve para enviar la señal moduladora mediante otra señal llamada portadora.

Se han usado módems desde los años 60, principalmente debido a que la transmisión directa de las señales electrónicas inteligibles, a largas distancias, no es eficiente, por ejemplo, para transmitir señales de audio por el aire, se requerirían antenas de gran tamaño (del orden de cientos de metros) para su correcta recepción. Es habitual encontrar en muchos módems de red conmutada la facilidad de respuesta y marcación automática, que les permiten conectarse cuando reciben una llamada de la RTPC (Red Telefónica Pública Conmutada) y proceder a la marcación de cualquier número previamente grabado por el usuario. Gracias a estas funciones se pueden realizar automáticamente todas las operaciones de establecimiento de la comunicación.

Los MODEM analógicos pueden ser clasificados en:

MODEM DIGITAL: los módems digital precisan una línea telefónica de carácter digital denominada RDSI (Red Digital de Servicios Integrados) para su óptimo funcionamiento. Alcanzan una velocidad de 128 kbps.

Se pueden emplear los hilos de cobres utilizados para la conexión de líneas analógicas, suponiendo un cambio sencillo a la línea digital.

El MODEM digital cuenta con una calidad de conexión superior, y un tiempo reducido en el establecimiento de la misma.

CABLE MODEM: este termino alude a un dispositivo que permite acceder a Internet a una velocidad superior, por la vía TV cable. Constituyen cajas de carácter exterior las cuales son conectadas a la computadora. Cuenta con dos conexiones, la primera por cable a la conexión de pared, y la segunda, a la computadora, a través de interfaces Ethernet.

Se han usado módems desde los años 60, principalmente debido a que la transmisión directa de las señales electrónicas inteligibles, a largas distancias, no es eficiente, por ejemplo, para transmitir señales de audio por el aire, se requerirían antenas de gran tamaño (del orden de cientos de metros) para su correcta recepción. Es habitual encontrar en muchos módems de red conmutada la facilidad de respuesta y marcación automática, que les permiten conectarse cuando reciben una llamada de la RTPC (Red Telefónica Pública Conmutada) y proceder a la marcación de cualquier número previamente grabado por el usuario. Gracias a estas funciones se pueden realizar automáticamente todas las operaciones de establecimiento de la comunicación.

Los módems pueden ser clasificados de la siguiente manera:

MODEM ANALÓGICO: esta clase de MODEM se caracteriza por convertir las señales digitales propias de una computadora a señales telefónicas de tipo analógico, y a la inversa. De esta manera permiten que la transmisión y recepción de datos a través de la línea telefónica estándar. Con respecto a la velocidad, este tipo de MODEM oscila entre los 9.5 Kbps y los 56 Kbps.Los MODEM analógicos pueden ser clasificados en:

- MODEM externos: los cuales se ubican cerca de la computadora, conectándose de un lado a la misma, y del otro a la línea telefónica. Son portátiles y sus condiciones de conectividad pueden apreciarse a simple vista a través de las luces que contiene.

- MODEM internos: presentan forma de tarjeta y son ubicados en las ranuras de expansión. Solo cuentan con una salida de carácter externo hacia la línea telefónica.

MODEM DIGITAL: los módems digital precisan una línea telefónica de carácter digital denominada RDSI (Red Digital de Servicios Integrados) para su óptimo funcionamiento. Alcanzan una velocidad de 128 kbps.

Se pueden emplear los hilos de cobres utilizados para la conexión de líneas analógicas, suponiendo un cambio sencillo a la línea digital.

El MODEM digital cuenta con una calidad de conexión superior, y un tiempo reducido en el establecimiento de la misma.

CABLE MODEM: este termino alude a un dispositivo que permite acceder a Internet a una velocidad superior, por la vía TV cable. Constituyen cajas de carácter exterior las cuales son conectadas a la computadora. Cuenta con dos conexiones, la primera por cable a la conexión de pared, y la segunda, a la computadora, a través de interfaces Ethernet.

viernes, 28 de febrero de 2014

CONCENTRADORES Y RUTEADORES

- CONCENTRADOR:

En la actualidad, la tarea de los concentradores la realizan, con frecuencia, los conmutadores o switchs.

- RUTEADORES:

Un router —anglicismo también conocido enrutador o encaminador de paquetes y españolizado como rúter—1 es un dispositivo que proporciona conectividad a nivel de red o nivel tres en el modelo OSI. Su función principal consiste en enviar o encaminar paquetes de datos de una red a otra, es decir, interconectar subredes, entendiendo por subred un conjunto de máquinas IP que se pueden comunicar sin la intervención de un encaminador (mediante bridges), y que por tanto tienen prefijos de red distintos.

CONECTORES

En informática, los conectores, normalmente denominados

"conectores de entrada/salida" (o abreviado conectores E/S) son

interfaces para conectar dispositivos mediante cables. Generalmente tienen un

extremo macho con clavijas que sobresalen. Este enchufe debe insertarse en una

parte hembra (también denominada socket), que incluye agujeros para

acomodar las clavijas. Sin embargo, existen enchufes "hermafroditas"

que pueden actuar como enchufes macho o hembra y se pueden insertar en

cualquiera de los dos.

Conexión

USB 'A' macho - mini USB 5 pines para conexión de periféricos a un PC

como una cámara de fotos o disco duro externo para un portátil Conexión

USB 'A' macho - mini USB 5 pines para conexión de periféricos a un PC

como una cámara de fotos o disco duro externo para un portátil | |

Conexión S-VGA SUB-D 15 pines macho - SUB-D 15 pines macho para conexión de un PC o Ordenador portátil a un monitor proyector Conexión S-VGA SUB-D 15 pines macho - SUB-D 15 pines macho para conexión de un PC o Ordenador portátil a un monitor proyector | |

Conexión

USB 'A' Macho - USB 'A' Hembra para conectar dispositivos periféricos a

un PC. Suele utilizarse para alargar el conector en sitios donde hay

difícil acceso. Ojo con las distancias, porque más de 5 mertros nos

puede dar problemas de pérdida de señal Conexión

USB 'A' Macho - USB 'A' Hembra para conectar dispositivos periféricos a

un PC. Suele utilizarse para alargar el conector en sitios donde hay

difícil acceso. Ojo con las distancias, porque más de 5 mertros nos

puede dar problemas de pérdida de señal | |

Conexión S-VGA SUB-D 15 Macho - SUB-D 15 Hembra para conexión de un PC o Ordenador portátil a un monitor proyector Conexión S-VGA SUB-D 15 Macho - SUB-D 15 Hembra para conexión de un PC o Ordenador portátil a un monitor proyector | |

Conexión USB 'A' macho - USB 'B' macho para conectar dispositivos periféricos a un PC como un disco duro externo Conexión USB 'A' macho - USB 'B' macho para conectar dispositivos periféricos a un PC como un disco duro externo | |

Latiguillo CAT-5E UTP RJ45 para conexión a la red informática de un PC o un router o un switcher Latiguillo CAT-5E UTP RJ45 para conexión a la red informática de un PC o un router o un switcher | |

Conexión

USB 'A' macho - mini USB 'B' 4P MITSUMI para la conexión de un PC con

ciertos dispositivos externos como cámaras u otros equipos Conexión

USB 'A' macho - mini USB 'B' 4P MITSUMI para la conexión de un PC con

ciertos dispositivos externos como cámaras u otros equipos | |

Conexión NULL MODEM doble RS232 Cruzada para controlador remoto entre un PC o un Magnetoscopio y un Jog/Shuttle Conexión NULL MODEM doble RS232 Cruzada para controlador remoto entre un PC o un Magnetoscopio y un Jog/Shuttle | |

Cable

FireWire IEEE 1394 4 Pines macho a 4 Pines macho para conectar una

cámara de vídeo a un magnetoscopio. No lleva tensión, sólo vídeo, audio y

órdenes, por lo que suele utilizarse para conectar equipos que se

alimentan con su propio adaptador de corriente. Más información sobre Firewire Cable

FireWire IEEE 1394 4 Pines macho a 4 Pines macho para conectar una

cámara de vídeo a un magnetoscopio. No lleva tensión, sólo vídeo, audio y

órdenes, por lo que suele utilizarse para conectar equipos que se

alimentan con su propio adaptador de corriente. Más información sobre Firewire | |

Conexión FireWire IEEE 1394b 9 Pines macho a 9 Pines macho. Suele emplearse para conexión de equipos firewire con un Mac de Apple. Más información sobre Firewire Conexión FireWire IEEE 1394b 9 Pines macho a 9 Pines macho. Suele emplearse para conexión de equipos firewire con un Mac de Apple. Más información sobre Firewire | |

Conexión

FireWire IEEE 1394 6 Pines macho a 6 Pines macho. Suele utilizarse para

conexión de un PC con un capturador o conversor. Más información sobre Firewire Conexión

FireWire IEEE 1394 6 Pines macho a 6 Pines macho. Suele utilizarse para

conexión de un PC con un capturador o conversor. Más información sobre Firewire | |

Conexión FireWire IEEE 1394b 6 Pines macho a 9 Pines macho. Suele utilizarse para conectar un Mac de Apple con otro dispositivo firewire. Más información sobre Firewire Conexión FireWire IEEE 1394b 6 Pines macho a 9 Pines macho. Suele utilizarse para conectar un Mac de Apple con otro dispositivo firewire. Más información sobre Firewire |

jueves, 27 de febrero de 2014

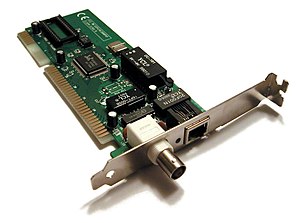

NIC

Una tarjeta de red o adaptador de red es un periférico que permite la comunicación con aparatos conectados entre sí y también permite compartir recursos entre dos o más computadoras (discos duros, CD-ROM, impresoras, etc). A las tarjetas de red también se les llama NIC (por network interface card;

en español "tarjeta de interfaz de red"). Hay diversos tipos de

adaptadores en función del tipo de cableado o arquitectura que se

utilice en la red (coaxial fino, coaxial grueso, Token Ring, etc.), pero actualmente el más común es del tipo Ethernet utilizando una interfaz o conector RJ-45.

Aunque el término tarjeta de red se suele asociar a una tarjeta de expansión insertada en una ranura interna de un computador o impresora, se suele utilizar para referirse también a dispositivos integrados (del inglés embedded) en la placa madre de un equipo, como las interfaces presentes en las videoconsolas Xbox o las computadoras portátiles. Igualmente se usa para expansiones con el mismo fin que en nada recuerdan a la típica tarjeta con chips y conectores soldados, como la interfaz de red para la Sega Dreamcast, las PCMCIA, o las tarjetas con conector y factor de forma CompactFlash y Secure Digital SIO utilizados en PDAs.

Cada tarjeta de red tiene un número de identificación único de 48 bits, en hexadecimal llamado dirección MAC (no confundir con Apple Macintosh). Estas direcciones hardware únicas son administradas por el Institute of Electronic and Electrical Engineers (IEEE). Los tres primeros octetos del número MAC son conocidos como OUI e identifican a proveedores específicos y son designados por la IEEE.

Se denomina también NIC al circuito integrado de la tarjeta de red que se encarga de servir como interfaz de Ethernet entre el medio físico (por ejemplo un cable coaxial) y el equipo (por ejemplo una computadora personal, una impresora, etc). Es un circuito integrado usado en computadoras o periféricos tales como las tarjetas de red, impresoras de red o sistemas intergrados (embebed en inglés), para conectar dos o más dispositivos entre sí a través de algún medio, ya sea conexión inalámbrica, cable UTP, cable coaxial, fibra óptica, etc.

La mayoría de tarjetas traen un zócalo vacío rotulado BOOT ROM, para incluir una ROM opcional que permite que el equipo arranque desde un servidor de la red con una imagen de un medio de arranque (generalmente un disquete), lo que permite usar equipos sin disco duro ni unidad de disquete. El que algunas placas madre ya incorporen esa ROM en su BIOS y la posibilidad de usar tarjetas CompactFlash en lugar del disco duro con sólo un adaptador, hace que comience a ser menos frecuente, principalmente en tarjetas de perfil bajo.

Aunque el término tarjeta de red se suele asociar a una tarjeta de expansión insertada en una ranura interna de un computador o impresora, se suele utilizar para referirse también a dispositivos integrados (del inglés embedded) en la placa madre de un equipo, como las interfaces presentes en las videoconsolas Xbox o las computadoras portátiles. Igualmente se usa para expansiones con el mismo fin que en nada recuerdan a la típica tarjeta con chips y conectores soldados, como la interfaz de red para la Sega Dreamcast, las PCMCIA, o las tarjetas con conector y factor de forma CompactFlash y Secure Digital SIO utilizados en PDAs.

Cada tarjeta de red tiene un número de identificación único de 48 bits, en hexadecimal llamado dirección MAC (no confundir con Apple Macintosh). Estas direcciones hardware únicas son administradas por el Institute of Electronic and Electrical Engineers (IEEE). Los tres primeros octetos del número MAC son conocidos como OUI e identifican a proveedores específicos y son designados por la IEEE.

Se denomina también NIC al circuito integrado de la tarjeta de red que se encarga de servir como interfaz de Ethernet entre el medio físico (por ejemplo un cable coaxial) y el equipo (por ejemplo una computadora personal, una impresora, etc). Es un circuito integrado usado en computadoras o periféricos tales como las tarjetas de red, impresoras de red o sistemas intergrados (embebed en inglés), para conectar dos o más dispositivos entre sí a través de algún medio, ya sea conexión inalámbrica, cable UTP, cable coaxial, fibra óptica, etc.

La mayoría de tarjetas traen un zócalo vacío rotulado BOOT ROM, para incluir una ROM opcional que permite que el equipo arranque desde un servidor de la red con una imagen de un medio de arranque (generalmente un disquete), lo que permite usar equipos sin disco duro ni unidad de disquete. El que algunas placas madre ya incorporen esa ROM en su BIOS y la posibilidad de usar tarjetas CompactFlash en lugar del disco duro con sólo un adaptador, hace que comience a ser menos frecuente, principalmente en tarjetas de perfil bajo.

RECURSOS QUE SE COMPARTE

¿Que es un Recurso?

Los

recursos son las aplicaciones, herramientas, dispositivos (periféricos) y

capacidades con los que cuenta una computadora.

Compartir recursos,

implica

configurar una red de tal manera que las computadoras que la

constituyen, puedan utilizar recursos de las restantes computadoras

empleando

la red como medio de comunicación. Cuando

un equipo destina espacio para recursos, asume funciones de servidor.

¿Cuales recursos se pueden compartir?

Pueden compartirse todo tipo de recursos.

- Carpetas

- Imágenes

- Documentos

- Periféricos - Impresoras - Modem - Tarjeta RDS - Scaner

- Acceso a Internet

- Programas

- Base de datos

Ventajas de Compartir recursos

- Puede copiar o mover archivos de un equipo a otro con facilidad.

- Puede tener acceso a un mismo dispositivo, como una impresora o unidad ZIP, desde cualquier equipo.

- Un punto de acceso a Internet es suficiente para que varios equipos utilicen Internet al mismo tiempo.

miércoles, 26 de febrero de 2014

TIPOS DE SERVIDORES

- Que es un servidor, un servidor es una computadora que, formando parte de una red, provee servicios a otras computadoras denominadas clientes.

- Servidor de Audio/Video (Audio/Video Servers): estos añaden capacidades multimedia a los sitios web permitiéndoles mostrar contenido multimedia en forma de flujo continuo (streaming) desde el servidor sin interrupciones, con la posibilidad de escuchar música o ver videos sin necesidad de ser descargados previamente.

- Servidor de Chat (Chat Servers): estos permiten intercambiar información a una gran cantidad de usuarios ofreciendo la posibilidad de llevar a cabo discusiones en tiempo real.

- Servidor de fax: almacena, envía, recibe, enruta y realiza otras funciones necesarias para la transmisión, la recepción y la distribución apropiadas de los fax.

- Servidores FTP (FTP Servers): Uno de los servicios más antiguos de Internet, File Transfer Protocol. Su función es permitir el intercambio de datos entre diferentes servidores/ordenadores.

- Servidores Groupware (Servidores de Colaboración): provee a los usuarios, grupos y organizaciones las herramientas para colaborar se entre si de forma inteligente y eficaz. Esto es posible gracias al acceso a la información compartida desde cualquier lugar y en cualquier momento, incluyendo ficheros, tareas, contactos, calendarios, diarios y notas.

- Servidores IRC (IRC Servers): Otra opción para usuarios que buscan la discusión en tiempo real, Internet Relay Chat (IRC) consiste en varias redes de servidores separadas que permiten que los usuarios conecten el uno al otro por medio de una red IRC.

- Servidores Web (Web Servers): Básicamente, un servidor web es un programa diseñado para alojar y transferir páginas web. Estos servidores se mantienen a la espera de peticiones que le hará un cliente o un usuario en internet.

- Servidores de Noticias (News Servers): Los servidores de noticias actúan como fuente de distribución y entrega para los millares de grupos de noticias públicos actualmente accesibles a través de la red de noticias USENET.

- Servidores Proxy (Proxy Servers): realiza un algunas funciones a nombre de otros clientes en la red para aumentar el funcionamiento de ciertas operaciones (p. ej., depositar documentos u otros datos que se soliciten muy frecuentemente), también proporciona servicios de seguridad, o sea, incluye un cortafuegos. Permite administrar el acceso a internet en una red de computadoras permitiendo o negando el acceso a diferentes sitios Web.

Suscribirse a:

Comentarios (Atom)